La revolución 4.0, la masificación de dispositivos ioT ha incrementado de manera exponencial el uso de medios y servicios tecnológicos soportados sobre redes de corporativas, las infraestructuras de IT se convierten en activos fundamentales para cualquier negocio, y la ciberseguridad es un aliado estratégico de las empresas.

Sin embargo, el primer paso para ejercer medidas de seguridad en redes corporativas es conocer el entorno sobre el cual aplicaran dichas medidas, este conocimiento del entorno se consigue a través de la visibilidad, una vez conocemos nuestra red y la tipología de los dispositivos en ella podemos empezar a protegerla; es entonces la visibilidad la base de la seguridad de redes ya que no podemos proteger lo que no conocemos.

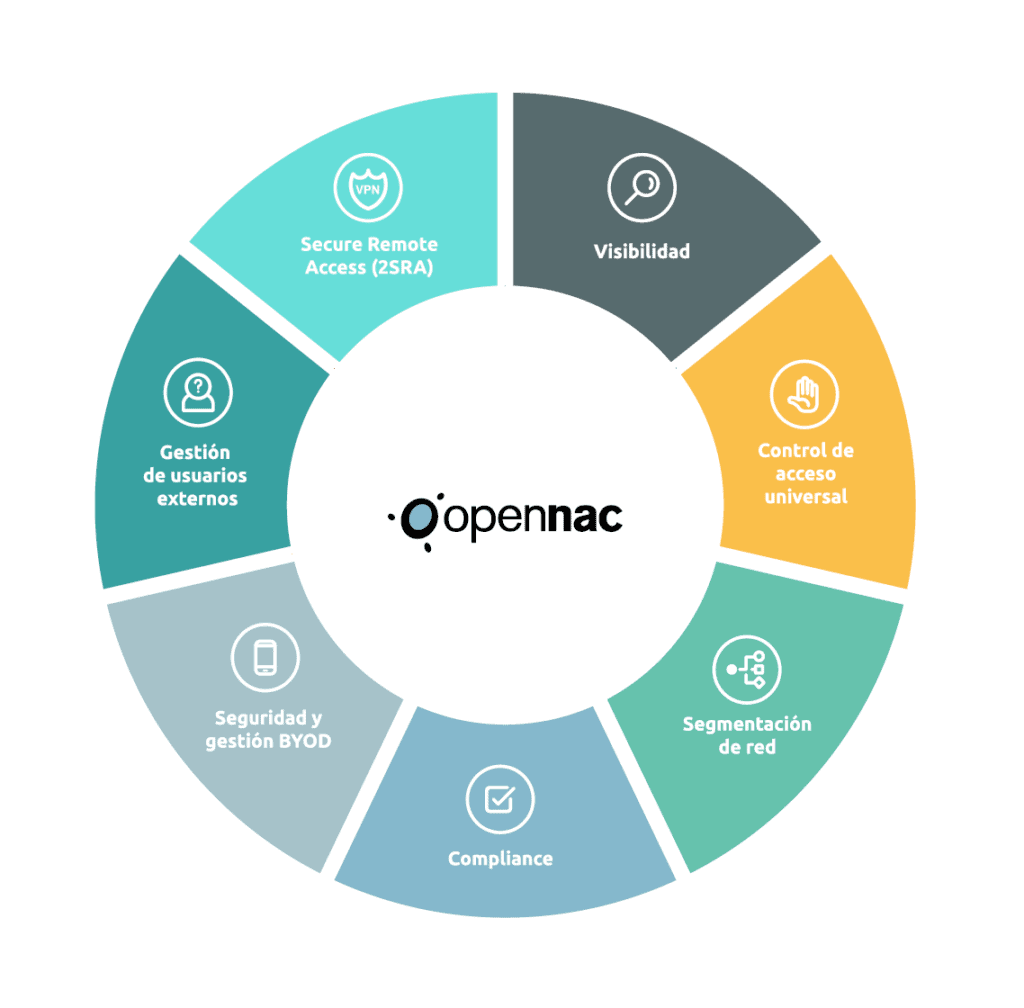

OpenNAC Enterprise es la única solución modular de visibilidad y control de acceso para redes corporativas, el enfoque modular permite principalmente una reducción de costes de implementación, procesos de despliegue mas rápidos y sencillos previniendo el impacto en entornos productivos durante la implantación.

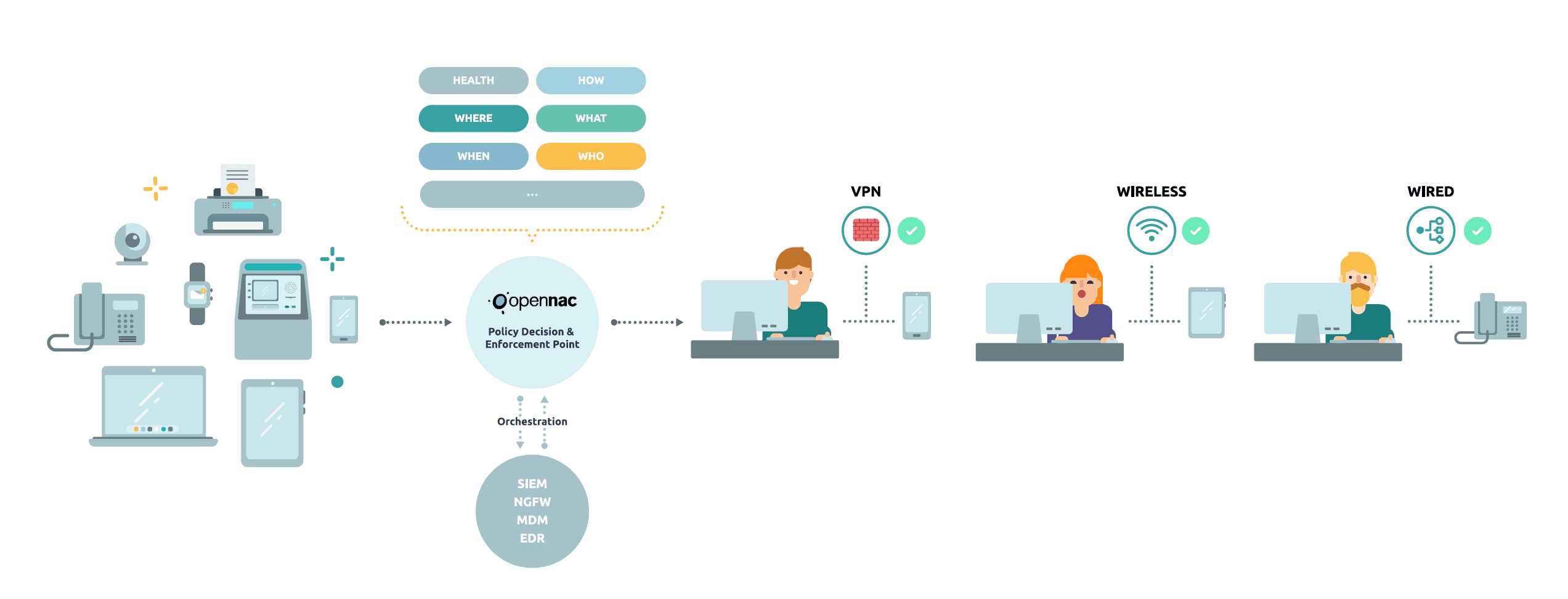

OpenNAC Enterprise dispone de varios métodos pasivos para descubrir dispositivos tanto IT como OT, los métodos pasivos reducen impactos y tráfico adicional de red previniendo así sobrecarga o interrupción del negocio. Desde el proceso de descubrimiento, todos los activos de red y la información asociada es incluida en una CMDB, la información recopilada estará disponible para definir la clasificación de los dispositivos de acuerdo con las reglas de negocio definidas.

Características Principales

• Visibilidad, cuantificación y perfilamiento de activos IT, OT, iOT.

• Monitorización en tiempo real del trafico y todas las conexiones realizadas en red.

• Validación de identidades con uno o dos factores de autenticación en redes cableadas, Wi-Fi y conexiones VP.

• Centralización de políticas de acceso y gestión de identidades.

• Segmentación y micro-segmentación de red, aislamiento de dispositivos, protección de activos críticos, reducción de superficie de ataque.

• Definición de líneas base de seguridad para postura de dispositivos de usuario, servidores y para configuración de los dispositivos de red.

• Automatización de los reportes de auditoria para conocer en tiempo real la brecha de cumplimiento y estimar el tiempo de remediación.

• Establecimiento de túneles VPN de usuarios remotos con 2FA, validación de postura de usuario y monitorización en tiempo real de trafico VPN

• OpenNAC Enterprise se despliega sobre máquinas virtuales, optimice el espacio de rack y escale fácilmente la solución.

• Use su actual infraestructura para enriquecer la información de red y sacar mayor provecho de su inversión a través de la integración con (SIEMs, NGFW, AVs, EDRs, MDMs..)

• Compre únicamente la característica que va a usar, ahorre dinero y optimice su presupuesto tecnológico.

• Se adapta a entornos de electrónica multivendor.

• OpenNAC Enterprise permite la implementación de los estándares de buenas practicas mas utilizados en el mercado: (NIST, ISO 27001, IEC 62443).

Modularidad

La característica de modularidad reduce también los riesgos asociados a los procesos típicos de implementación de plataformas en la red. OpenNAC Enterprise esta compuesto por 7 módulos que cubren todas las características principales de una solución tradicional de NAC y agregan funcionalidades muy útiles para entornos corporativos.

VISIBILIDAD

• Descubrimiento e inventariado del 100% de los dispositivos conectados a la red corporativa (Cuantificación de Activos de red).

• Perfilamiento y clasificación automática de dispositivos conectados a la red (Cualificación de Activos).

• Agrupaciones lógicas de dispositivo de acuerdo con directrices empresariales (Business Profiles).

• Capacidad de etiquetado 100% personalizable de los dispositivos conectados en la red.

• Comportamiento de red, flujos de comunicación, protocolos de red utilizados, estadísticas de comportamiento.

UNAC CONTROL DE ACCESO A LA RED UNIVERSAL

• Validación de identidades en redes cableadas, inalámbricas, VPN.

• Capacidad para integrar e implementar 2 factores de autenticación en conexiones de usuario.

• Centralización de administración para políticas de acceso.

• Usa 802.1x para propósitos de autenticación además de otras fuentes de información como Port Span, SNMP Traps, Open ports, OpenNAC Agent, entre otros.

SEGMENTACIÓN DE RED

• Segregación de redes basado en parámetros 100% personalizables, identidad, departamento funcional, regla de negocio, etc.

• Reducción de superficie de ataque a través de microsegmentación.

• Integración con dispositivos de red como NGFW, Switches, etc.

• Aislamiento de dispositivos.

CUMPLIMIENTO

• Definición de líneas base de seguridad para postura de dispositivos de usuario, servidores y para configuración de los dispositivos de red.

• Automatice los reportes de auditoria para conocer en tiempo real la brecha de cumplimiento y estimar el tiempo de remediación.

• Aplicación de políticas de parchado y software permitido en dispositivos de usuario para contención de ataques disruptivos y mitigación de vulnerabilidades.

• Centralización de backups y configuración de dispositivos de red.

BYOD

• Permisos asociados a las identidades corporativas.

• Movilidad de usuarios.

• Políticas de seguridad aplicada a los dispositivos.

GUEST

• Gestión de acceso a invitados a través de portal cautivo.

• Flujos de conexión para invitados personalizables, adaptables a cada negocio.

• Requerimientos mínimos de conexión para invitados.

2SRA, SECURE REMOTE ACCESS

• Establece principio del mínimo privilegio:

• Favorece el enfoque Zero Trust

• Ejerce controles de aseguramiento para superficie de ataque

• Mitiga el riesgo de suplantación de identidad con 2FA

• Monitoriza el trafico de conexiones remotas en tiempo real

• Valida la postura del dispositivo de usuario usado en la conexión remota.